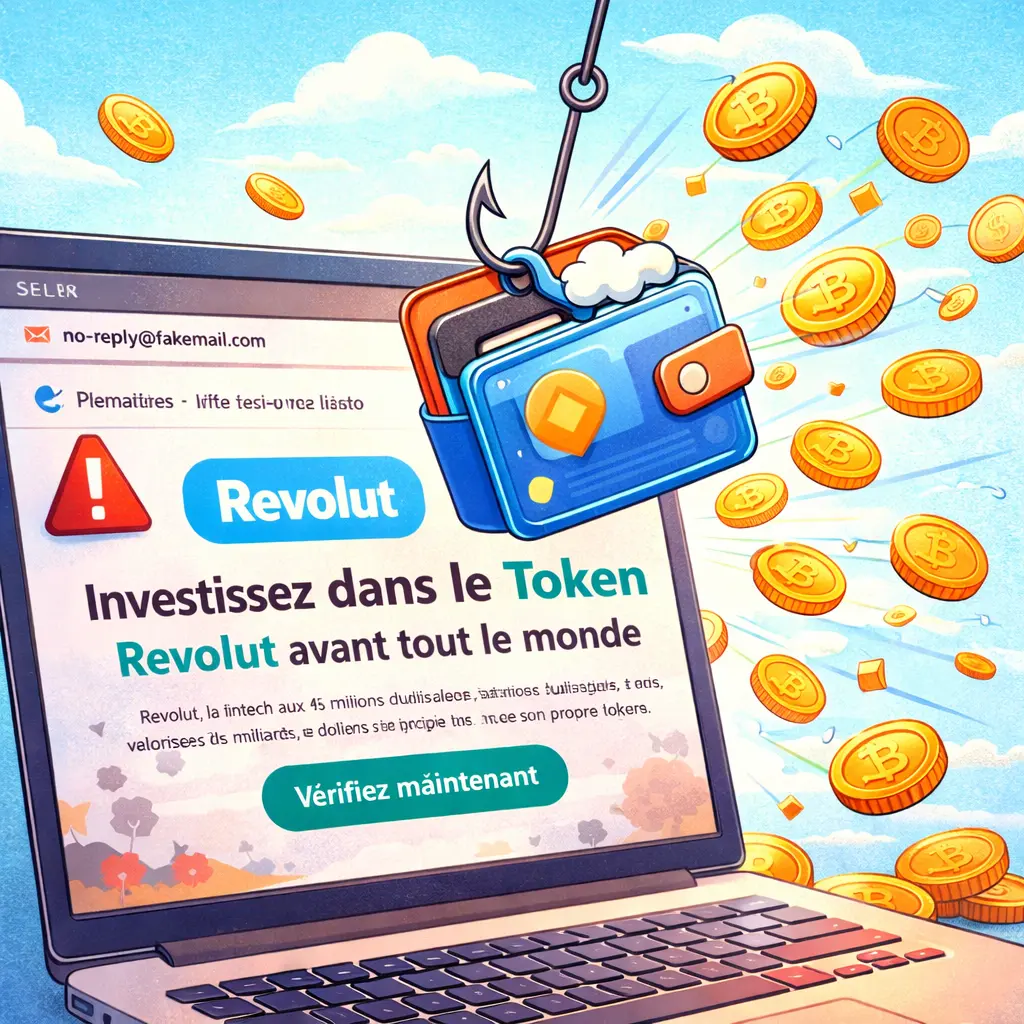

Quoi : un faux mail Revolut sur un prétendu token

Niveau : très risqué

Piège : cliquer trop vite sur une fausse opportunité crypto crédible

À faire : vérifier uniquement dans l’app Revolut ou sur les canaux officiels

Verdict : derrière l’exclusivité, il peut y avoir du phishing, un drainer ou pire

Cette fois, on n’est pas sur le faux mail misérable envoyé depuis le fond d’une cave humide avec trois fautes par ligne et une menace sur ton colis.

Cette fois, on n’est pas sur le faux mail misérable envoyé depuis le fond d’une cave humide avec trois fautes par ligne et une menace sur ton colis.

Non.

Ici, on essaie de faire les choses avec un peu plus de tenue.

On te parle de Revolut.

Mais aussi de token et de crypto en accès anticipé limité.

Et, bien sûr, on te souffle à l’oreille le parfum préféré des embrouilles modernes : “avant tout le monde”.

Le mail promet une dernière chance d’investir dans le “Token Revolut”, avec un habillage premium, une belle promesse marketing et ce bouton bien propre qui te propose de “vérifier maintenant”.

Autrement dit : ce n’est pas un message qui veut t’informer.

C’est un message qui veut te faire accélérer.

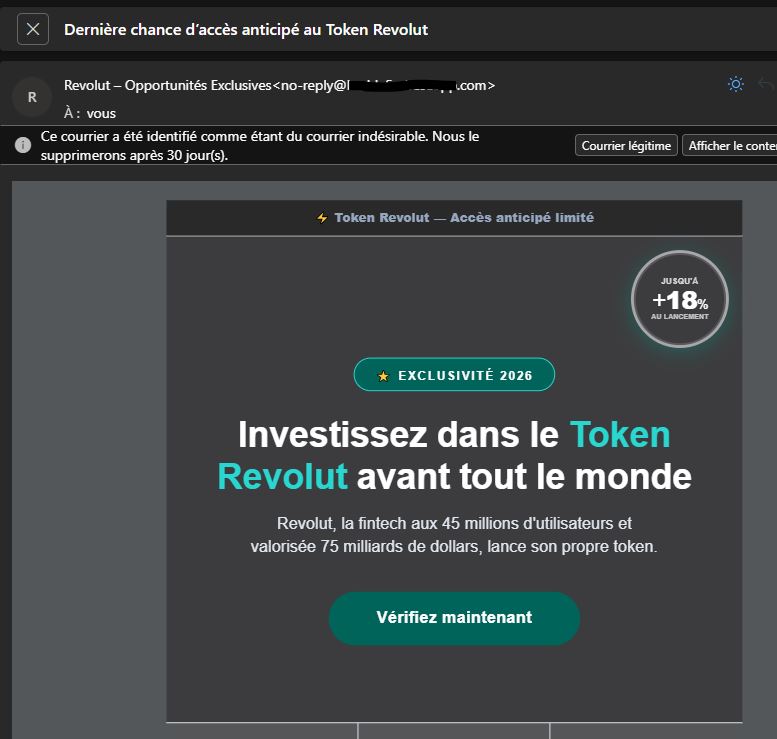

Le premier détail qui sent mauvais

Dans mon cas, le message était déjà dans les spams. Ce n’est pas une preuve absolue, mais disons que ça évite au moins de le confondre avec une lettre d’amour de la Banque de France.

Et surtout, il y avait l’expéditeur.

Pas une adresse claire, propre, officielle, alignée avec l’image d’une fintech mondiale.

Non : une adresse qui ressemblait à un bricolage sous stéroïdes.

Or Revolut explique noir sur blanc que, pour les emails suspects, il faut vérifier l’adresse de l’expéditeur, se méfier des formats bizarres, et que les emails légitimes utilisent leurs domaines officiels, par exemple @revolut.com. Revolut indique aussi que le bon réflexe, en cas de doute, est de passer par le chat intégré dans l’app, et précise que si l’on ne peut pas accéder à l’app, l’adresse de contact est support@revolut.com.

En clair : quand une opportunité “exclusive” liée à Revolut atterrit depuis une adresse qui ne ressemble pas à Revolut, il n’y a pas à méditer pendant quarante-cinq minutes. Il y a à se méfier tout de suite.

Le piège est plus dangereux qu’il n’en a l’air

Le problème avec ce genre de mail, ce n’est pas seulement qu’il raconte potentiellement n’importe quoi.

Le problème, c’est l’endroit où il veut t’emmener.

Cybermalveillance rappelle qu’un mail de phishing cherche à leurrer la victime pour l’inciter à cliquer sur un lien, ouvrir une pièce jointe, ou communiquer des informations personnelles, bancaires ou d’accès, en se faisant passer pour un tiers de confiance. Le site rappelle aussi qu’il faut se méfier des adresses d’expédition fantaisistes, des offres alléchantes et des liens ou pièces jointes inattendus.

Et c’est précisément ce qui rend ce mail sale.

Il ne te dit pas juste : “tiens, regarde une nouveauté”.

Il te dit plutôt :

“Clique vite, il y a peut-être de l’argent avant les autres.”

Et ça, dans l’univers crypto, c’est une invitation à se faire très mal très vite.

Premier risque : la bonne vieille page de phishing

Le scénario le plus classique, c’est que le lien t’envoie vers une page qui ressemble à quelque chose d’officiel : habillage propre, logo connu, deux ou trois chiffres impressionnants, et au milieu une demande de connexion, de vérification ou de validation.

C’est le cœur du phishing : te faire croire que tu es au bon endroit alors que tu es juste en train d’ouvrir la porte à quelqu’un d’autre. Cybermalveillance explique justement que l’objectif peut être de voler des données personnelles, des identifiants, ou des informations bancaires via un site ou un message qui usurpe l’identité d’un tiers de confiance.

Autrement dit, le danger n’est pas abstrait.

Le danger, c’est que tu penses “vérifier une opportunité” alors que tu es en train d’offrir tes accès à un escroc.

Deuxième risque : le lien ne mène pas seulement à un faux site, mais à un contenu malveillant

Il faut aussi arrêter de croire que tous les liens suspects mènent seulement à une page moche qui te demande ton mot de passe.

Parfois, ils servent à te pousser vers un téléchargement, une pièce jointe, un document, une mise à jour bidon, ou un contenu malveillant. Cybermalveillance recommande clairement de ne pas cliquer sur les liens suspects et de ne pas ouvrir les pièces jointes douteuses, précisément parce qu’elles peuvent servir à diffuser un contenu frauduleux ou malveillant. MetaMask rappelait encore dans son rapport de sécurité de mars 2025 que des logiciels malveillants récents ciblent spécifiquement les extensions de wallets crypto dans Chrome, avec vol d’identifiants, récupération d’informations sensibles et compromission des portefeuilles.

Donc non, le risque n’est pas seulement de tomber sur un faux formulaire ridicule.

Le risque, c’est aussi de charger quelque chose qui n’avait absolument rien à faire sur ta machine.

Troisième risque : le piège Web3, le plus vicieux de tous

Et là, on entre dans la version moderne de l’entourloupe.

Parce qu’en crypto, on n’a même plus besoin de te voler un mot de passe pour te dépouiller.

Il suffit parfois de te faire connecter ton wallet à un faux site, puis signer ou approuver une transaction que tu comprends mal.

Chainalysis explique qu’un crypto drainer est un outil de phishing propre à l’écosystème Web3 : il pousse la victime à connecter son wallet puis à approuver des propositions de transaction qui donnent à l’opérateur le contrôle des fonds. MetaMask signale de son côté la hausse des permit and approval scams, où l’utilisateur signe une autorisation malveillante permettant ensuite au fraudeur d’accéder aux tokens et de les siphonner.

Dit autrement :

tu crois cliquer sur une opportunité,

tu crois “vérifier” un token,

tu crois juste confirmer une étape technique,

et en réalité tu viens peut-être d’ouvrir ton wallet comme on ouvre sa porte à un faux livreur.

C’est ça qui rend ce type de mail plus dangereux qu’un simple spam.

Il peut te faire perdre beaucoup plus qu’un peu de temps.

Pour comprendre ce qu’est réellement un wallet et pourquoi ce geste peut être dangereux, on peut aussi lire ce guide sur les arnaques crypto.

Ce que j’aime presque dans cette embrouille

Ce que j’aime presque dans cette embrouille

Il faut leur reconnaître une chose : ils ont compris leur époque.

Ils savent qu’un faux mail crypto ne doit plus ressembler à une arnaque de fête foraine.

Il doit ressembler à une opportunité plausible.

Marque connue.

Habillage propre.

Promesse mesurée mais excitante.

Rareté.

Urgence.

Et petit supplément psychologique : l’idée que tu pourrais faire partie des gens qui “voient avant les autres”.

C’est très malin.

Parce que ça ne vise pas seulement les naïfs.

Ça vise aussi les gens qui se croient un peu plus malins que la moyenne.

Le bon réflexe avec Revolut

Et c’est là que le sujet devient presque simple.

Revolut dit elle-même de ne pas faire confiance aveuglément à ce qui arrive par email, de vérifier l’expéditeur, et de passer par le support dans l’app pour confirmer si un contact est légitime. Revolut recommande aussi, en cas de message suspect, de stopper la communication avec l’escroc et de signaler le problème.

Donc la règle est limpide :

- Tu ne cliques sur rien.

- Tu n’actives pas les liens bloqués.

- Tu ne connectes aucun wallet depuis un email.

- Tu n’ouvres aucune pièce jointe.

- Tu vas directement dans l’app Revolut ou sur les pages officielles. Point.

Le reste, c’est du décor.

Moralité

Le danger de ce mail n’est pas seulement qu’il mente.

Le danger, c’est qu’il emprunte les bons codes : une marque connue, un sujet crédible, une promesse suffisamment appétissante, et juste assez d’urgence pour faire courir ton index plus vite que ton cerveau.

Et à partir de là, tout dépend du lien : faux site, phishing, collecte d’identifiants, téléchargement malveillant, connexion de wallet, signature piégée, drainer.

Bref, on ne parle pas d’une publicité un peu mensongère.

On parle d’un message qui peut être la première marche vers une vraie saloperie numérique.

Quand une soi-disant opportunité crypto arrive par email avec une exclusivité mondiale et un expéditeur douteux, le bon réflexe n’est pas de rêver au gain.

Le bon réflexe, c’est de refermer le piège avant qu’il se referme sur toi.